IA en el borde en 2026: resiliencia, gobernanza y el nuevo estándar de seguridad en sistemas conectados

En 2026, la infraestructura conectada entra en una etapa distinta: la estabilidad ya no es un “estado natural”, sino una disciplina operativa.

Ya sea que despliegues IA en el borde en una planta o dependas de satélites y computación en la nube para visibilidad logística, el riesgo se parece cada vez más: alta interdependencia y poco margen para equivocaciones.

1) Cuando la estabilidad exige decisiones perfectas

Hay sistemas que parecen robustos hasta que haces una pregunta incómoda: ¿qué pasa si se pierde la capacidad de coordinar maniobras, actualizaciones o reglas entre operadores? En operaciones espaciales, se ha propuesto un indicador que traduce la congestión a un tiempo estimado hasta el primer choque bajo un escenario extremo de pérdida de maniobrabilidad. El mensaje clave no es catastrofismo; es que la estabilidad diaria depende de una cadena continua de decisiones correctas tomadas por muchos actores.

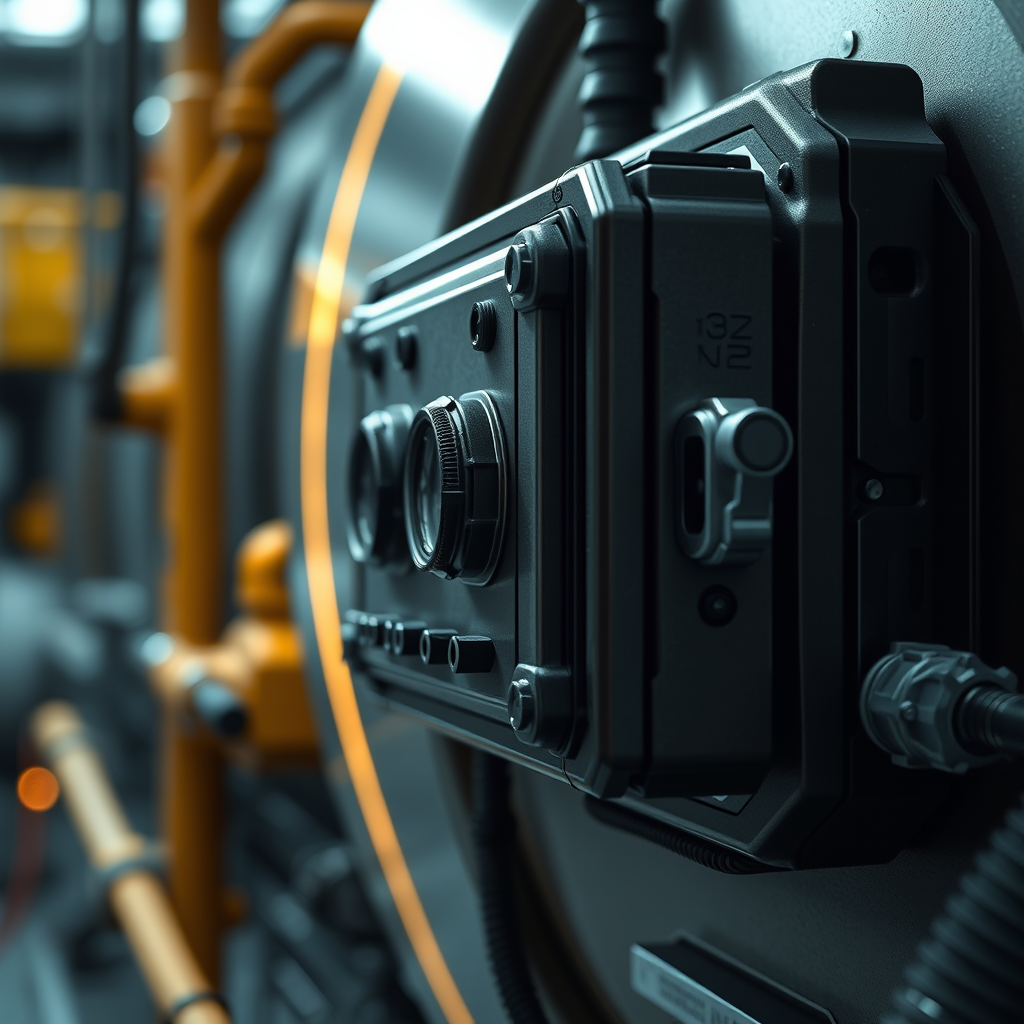

En industria, agrotech y logística se observa un patrón similar. A medida que se suman sensores, automatización y modelos que recomiendan acciones, fallos “pequeños” se vuelven sistémicos: un despliegue mal versionado, un cambio de configuración, o un modelo degradado puede afectar cientos o miles de activos.

Recordatorio operativo: Cuanta más autonomía incorporas, más se convierte el sistema en un problema de gobernanza—porque la seguridad depende de cómo se decide, se audita y se corrige bajo presión.

2) IA en el borde vs. nube: elegir modos de falla, no solo arquitectura

La comparación entre IA en el borde y la inferencia en la nube suele centrarse en latencia y costo. Es una visión incompleta. La pregunta estratégica es qué tipo de falla puedes tolerar.

La IA en el borde reduce la dependencia de la conectividad y puede sostener funciones críticas durante cortes. La computación en la nube acelera la coordinación y la mejora continua, pero también puede concentrar el riesgo: un cambio en un servicio o política puede impactar todas las sedes a la vez. En despliegues serios, lo habitual es un enfoque híbrido: borde para detección y control; nube para agregación, entrenamiento y gobernanza de flota.

Dos detalles marcan la diferencia en la práctica:

Empaquetado del modelo acorde al dispositivo: la cuantización y el pruning ayudan a ejecutar en hardware limitado, pero hay que validar el trade-off con datos reales, no solo con benchmarks.

Fallbacks definidos: si la confianza baja, el sistema necesita un comportamiento seguro predefinido (degradar, pedir revisión humana o mantener un estado seguro).

Observabilidad de flota: la telemetría IoT debe incluir versión del modelo, latencia, confianza, calidad de datos y eventos de degradación.

Control de cambios para modelos: despliegues escalonados, canary releases y rollback con gatillos ligados a métricas operativas.

Así, el mantenimiento predictivo deja de ser “detección de anomalías” y se convierte en continuidad operativa: menos paradas inesperadas, menos fallas repetidas y diagnósticos más rápidos cuando algo se rompe.

3) LLM y RAG en operación: utilidad sin alucinaciones en decisiones críticas

La adopción de LLM se acelera en dominios sensibles, incluyendo consultas de salud y soporte en campo. El riesgo no es solo la precisión: una interfaz fluida puede confundirse con una fuente verificada. En industria, el equivalente es que un técnico ejecute una recomendación convincente pero no sustentada en el historial del activo o en un procedimiento vigente.

RAG (generación aumentada con recuperación) se está consolidando como enfoque pragmático: mantiene la experiencia conversacional, pero obliga al modelo a apoyarse en fuentes controladas—procedimientos aprobados, bitácoras de mantenimiento, catálogos y documentación interna.

En escenarios con telemetría IoT, el patrón más sólido es “RAG más contexto en tiempo real”: recuperar documentación relevante y combinarla con señales vivas (vibración, temperatura, consumo eléctrico, utilización). La salida no solo recomienda; explica con evidencia operacional. Eso reduce tiempos de diagnóstico sin elevar el riesgo de cumplimiento.

La gobernanza también aplica aquí: si la regulación se endurece, la trazabilidad será obligatoria en la práctica—qué vio el modelo, qué recuperó, qué sugirió y quién autorizó la acción.

4) La ingeniería de seguridad está marcando el camino para la gobernanza de IA

Algunas de las lecciones más valiosas vienen de la ingeniería de seguridad: capas de protección diseñadas para cuando el mundo se comporta “mal” o cuando el procedimiento falla. En trabajos eléctricos, por ejemplo, se incorporan rutas conductivas y principios de blindaje para reducir daño ante corrientes inesperadas. En estructuras, la simulación ayuda a anticipar cómo se propagan fallas bajo eventos extremos y qué mitigaciones tienen sentido antes del incidente real.

Esa mentalidad es ahora el mínimo aceptable para sistemas con IA en el borde. No se despliega automatización asumiendo condiciones perfectas; se despliega asumiendo sensores ruidosos, casos ambiguos y desviaciones humanas—y se diseñan controles para eso.

Para líderes técnicos, el checklist de gobernanza se vuelve concreto:

Definir lo “inaceptable”: traducir riesgos a umbrales (seguridad, calidad, downtime) y mapearlos a detenciones automáticas o aprobación humana.

Separar soporte de decisión y control: en riesgos altos, mantener el modelo como asistente hasta demostrar estabilidad con monitoreo.

Ensayar respuesta a incidentes de IA: rollback, cuarentena de modelos y análisis forense con la misma disciplina que en ciberseguridad.

Invertir en continuidad de liderazgo: la gobernanza exige responsables, comités y rutas de escalamiento que sobrevivan cambios organizacionales.

En Angelo Labs implementamos IA en el borde, telemetría IoT y mantenimiento predictivo para automatización y soporte de decisiones en el mundo real, con resiliencia como restricción de diseño.

Conoce más sobre nuestro trabajo aplicado en IoT + IA

Metadata:

Title: Gobernanza de IA en el borde en 2026: telemetría IoT, mantenimiento predictivo, RAG y operaciones resilientes

Description: Una visión técnica y estratégica de cómo la IA en el borde y la computación en la nube convergen en gobernanza: observabilidad de flota, fallbacks seguros, mantenimiento predictivo y RAG para LLM en automatización real.

Keywords: IA en el borde, telemetría IoT, mantenimiento predictivo, RAG, LLM, computación en la nube